W dniach 26-27 stycznia 2010 miała miejsce Konferencja SeMAFor 2010 organizowana przez ISSA Polska i ComputerWorld.

Konferencja odbyła sie pod hasłem "Cztery drogi, jeden cel" i skupiła się wokół spraw dotyczących bezpieczeństwa, audytu, zarządzania i nadzoru IT w większych przedsiębiorstwach i instytucjach.

Program konferencji znajdziecie tutaj :

A materiały pokonferencyjne można pobrać stąd po uprzednim założeniu konta w witrynie ComputerWorld

Na wspomnianej konferencji mialem przyjemność poprowadzić sesję: Metody i techniki ukrywania informacji, czyli słów kilka o informacji której „nie widać”

Na swojej sesji opowiedziałem o metodach ukrywania informacji, rozpocznyająć od ADS’a (Alternatywne Strumienie Danych" poprzez ukrywanie informacji w plikach graficznych BMP, GIF, JPG oraz muzycznych MP3 ,WAV. Sesja była bardzo krótka, 30 minut zaledwie wystarczyło na wprowadzenie do zagadnień, ale pokazałem kilka demonstracji, które pokazały praktycznie wspomniane metody.

Moją prezentację możecie pobrać z mojego publicznego SKyDrive’a – http://cid-65e712c39ba1ed12.skydrive.live.com/browse.aspx/.Public/Prezentacje

link bezpośredni jest tutaj

Wróce na chwilę do ADS’a, bo zagadnienie jest dość znane, ale chciałbym wspomnieć o ciekawostkach i polecam sprawdzić je osobiście w pierwszej wolnej chwili:

1. Ukrycie pliku TrueCrypt’a w innym pliku

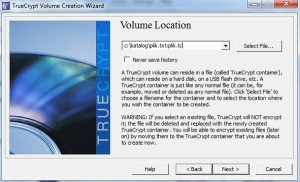

Proszę utworzyć nowy wolumen zaszyfrowany (Create volume), np. w katalogu c:\katalog\plik.txt:plik.tc – katalog oczywiście musi istnieć , ale czy plik .txt musi istnieć , proszę sprawdzić i przekonać się …..

Po utworzeniu pliku – wolumenu TrueCrypt’a , proszę sprawdzić czy da sie go podmontować i sprawdzić czy zadziała ??? ….

Działa ??

Oczywiście aby było trudniej można nie używać rozszerzenia .tc.

2. Uruchomienie plików muzycznych mp3 z ukrytego pliku

W kolejnym ćwiczeniu proszę przygotowac 2 pliki muzyczne np. plik1.mp3 i plik2.mp3

Następnie proszę wykonać operacje :

type plik1.mp3 > c:\katalog\plik.txt:plik1.mp3

type plik2.mp3 > c:\katalog\plik.txt:plik2.mp3

A na koniec proszę uruchomić i sprawdzić czy w Waszych głośnikach zagra muzyka z przygotowanych plików :

"C:\Program Files\Windows Media Player\wmplayer.exe" c:\katalog\plik.txt:plik1.mp3

Oczywiście o zagrożeniach ze strony użytkowników którzy ukrywają takie pliki nie muszę mówić 🙂

Proszę sprawdzić czy wszystkie pliki zarówno .tc jak i mp3 są widoczne z pozycji Explorera ??? i tutaj, osoby, które nie znają ADS’a spotka niespodzianka, plików nie widać w systemie Windows !!

Ale jak na szybko sprawdzić czy nie mamy takich plików ukrytych na naszych serwerach w Windows Vista, 7 czy Windows 2008 ?

Tutaj przypomnę tylko komendę dir z przełącznikiem /R , dir /r – jeszcze nie wiesz co ta komenda sprawdza ?, to koniecznie sprawdź i zapamietaj ją.

W systemach Windows XP musimy skorzystać z zewnętrznych programów takich jak STREAMS z Sysinternals albo LADS.

Oba testy wykonywałem na systemie Windows 7, zachęcam do przetestowania i zapoznania się z tematem.